フィッシングメールとは?見分け方や「クリックしてしまった」時の対処法を解説

「アカウントの停止」や「未納料金の請求」といった通知を受け取り、反射的にメール内のリンクをクリックしそうになったことはありませんか?

実在する組織などを装い、言葉巧みに偽サイトへ「誘導」するフィッシングメールの手口は、近年ますます巧妙になっています。

たとえ注意深く確認しているつもりでも、正常な思考を妨げる「心理的な隙」を突かれれば、誰もがターゲットになる可能性があるのです。

この記事では、フィッシングメールの具体的な手口や事例を紹介するとともに、特徴や見分け方、「開いてしまった・入力してしまったときの対処法」を解説します。

この記事を読んで、不審なメールの判断基準と対処法を把握し、万が一のときでも冷静に対応できるよう備えておきましょう。

フィッシングメールとは?

「フィッシングメール」とは、実在する銀行、クレジットカード会社、ショッピングサイトなどを装い、偽のWebサイトへ誘導して個人情報を盗み取ることなどを目的とした詐欺メールのことです。

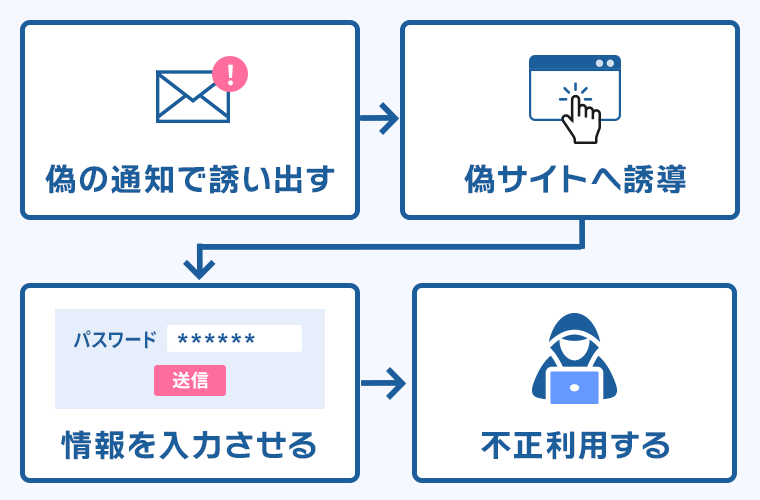

フィッシングメールでの主な詐欺の流れは、以下のようなものです。

- 偽の通知で誘い出す:

「アカウントが停止」「不正ログインを検知」などといった緊急性を装ったものや、「プレゼント当選」などの魅力的な内容のメールが届く。 - 偽サイトへ誘導:

本物そっくりに作られた偽のログイン画面(フィッシングサイト)などへアクセスさせる。 - 情報を入力させる:

そこでID、パスワード、クレジットカード番号などを入力させて、犯人の手元に送信させる。 - 不正利用する:

盗んだ情報を使って、勝手に買い物をしたり、ネットバンキングから送金したりする。

個人がターゲットになるだけでなく、企業や組織をターゲットにする事例もあります。

また、犯人の狙いによってはウイルス感染などを目的とするケースもあります。

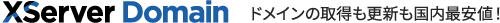

国内の詐欺情報の収集や注意喚起を行う専門機関「フィッシング対策協議会」の発表によると、フィッシング詐欺の報告件数は年間200万件を突破しており、今や誰もが日常的に直面する身近な脅威となっています。

近年では、パソコンやスマートフォンのメールアドレス宛だけでなく、電話番号を宛先にするSMS(ショートメッセージ)を悪用した手口もあります。

これは「SMS」と「Phishing(フィッシング)」を組み合わせて「スミッシング(Smishing)」と呼ばれます。

届くルートは異なりますが、「実在の組織を装って偽サイトへ誘導する」という仕組みや目的はメールと共通しているため、類似のフィッシング詐欺として警戒が必要です。

フィッシングメールの主な目的と役割

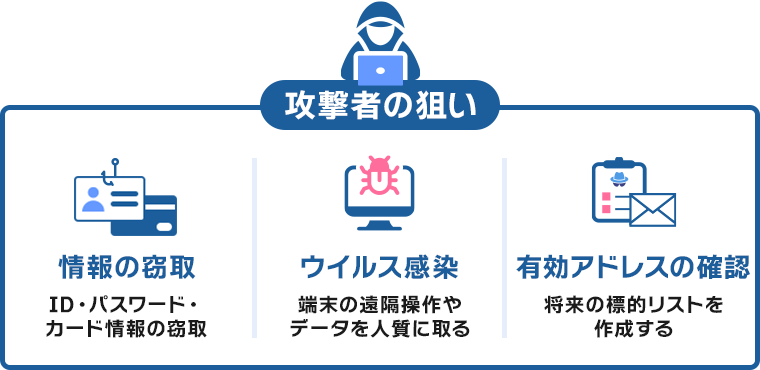

まずフィッシングメールを送る犯人が最終的な目的としているのは、主に以下です。

- 情報の窃取:

ネットバンキングのログイン情報、クレジットカード番号、SNSのパスワードなどを盗み出します。

闇サイトでの転売や、アカウントの乗っ取りにも使われます。 - マルウェア(ウイルス)への感染:

データを人質に取る「ランサムウェア」や、キーボードの入力を盗み見る「スパイウェア」など、パソコンやスマホをウイルスに感染させます。 - 有効なメールアドレスの確認:

メール内の画像を表示させたりリンクをクリックさせたりすることで、「このアドレスは持ち主が頻繁にチェックしており、騙しやすい」という記録を取ります。

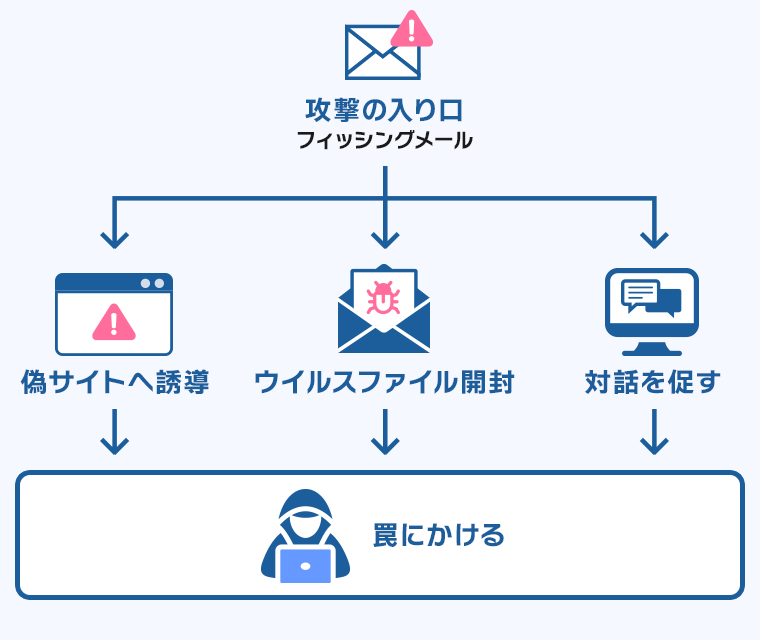

上のような目的のために、フィッシングメールが担う主な役割は、以下のようなものです。

- 偽サイト(フィッシングサイト)への「誘導」:

メール内のリンクをクリックさせるなどして、情報を入力させるための偽サイトへと誘導します。 - 添付ファイルを「開かせる」:

もっともらしい名前をつけたファイルを添付し、ウイルスなどを仕込んだファイルを開かせます。 - 「返信・対話」を促す:

返信をさせることで「生きたメールアドレス」であると確認したり、サポート窓口などを装って重要な情報を聞き出したりします。

フィッシングメールは、それ自体で被害が発生するものではなく、利用者を言葉巧みに「罠」へ誘い込むものなのです。

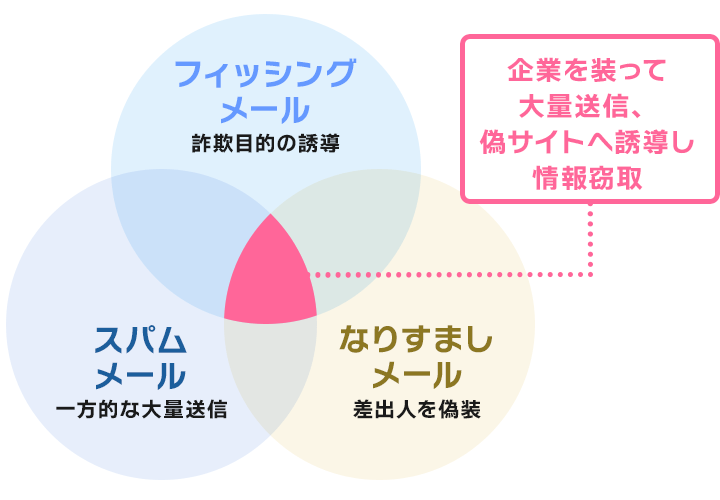

「スパムメール」「なりすましメール」との違いは?

「スパムメール」「なりすましメール」も一見似ていますが、以下のとおり、そもそも指している切り口が違う言葉です。

- スパムメール:

不特定多数に大量送信されるメールの「配信形態」 - なりすましメール:

メールの差出人を偽って受信者を信用させる偽メールのことで、フィッシングやウイルスメール送付における「手段」 - フィッシングメール:

フィッシングサイトへの誘導など、明確な悪意をもってユーザーを詐欺にひっかける「目的」のメール

これらは別の軸の言葉なので、1つのメールに同時に当てはまることがあります。

「信頼できる企業を名乗る偽メール(なりすまし)が、何百万人にも一斉に送信され(スパム)、偽サイトへ誘導してカード番号を盗もうとする(フィッシング)」

つまり、このメールは「スパムメール(配信方法)」であり「なりすましメール(手段)」であり「フィッシングメール(目的)」でもあるわけです。

フィッシングメールの主な手口と事例

フィッシングメールの手口は巧妙で、日常的に利用するサービスを装うことで利用者を信じ込ませようとします。

主に以下のような手口や事例があります。

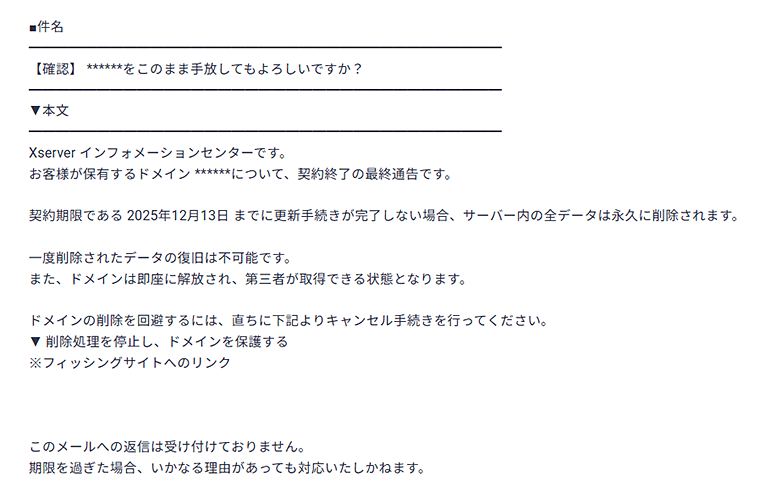

「緊急・警告」でパニックを誘う(金融機関・サーバー会社など)

「不正アクセスを検知」「アカウント停止」などの通知で焦らせ、即座の対応(クリック)を迫るパターンです。

銀行、カード会社、証券会社を装い、アカウントの安全確認や入金通知を名目に偽サイトへ誘導して、暗証番号やカード情報を盗み取ります。

また、ドメインの有効期限切れやサーバーの利用制限を警告し、管理画面にそっくりな偽サイトでログイン情報を盗み出そうとする事例もあります。

Webサイトという大切な資産の消失を恐れる運営者の不安を突く手口です。

- お取引状況の確認とセキュリティ更新

- ●月の請求予定金額のお知らせ

- 【最終通知】同意が確認できない場合はサービス利用が制限されます

- ドメインが停止するので、契約を確認してください

- メールアドレスが使えなくなります、利用状況を確認してください

当社の『エックスサーバー』を騙るフィッシングメールも、多く報告されています。

一見するともっともらしい内容になっているため、実際の利用者であればあるほど「急ぎの対応が必要だ」と焦ってしまいやすく、注意が必要です。

「日常の確認」を装って油断させる(ECサイト・配送業者など)

通販の注文確認や荷物の不在通知など、日頃から受け取り慣れている連絡に紛れ込ませ、「いつもの手続きだ」と思わせて反射的にクリックさせるパターンです。

大手通販サイトの決済トラブルや配送業者の不在連絡を装い、アカウント情報や支払い情報を再入力させようとします。

- 【重要】配達に関するお知らせ

- お届け時ご不在のご連絡

- 料金未納のため商品が出荷できません

「未納・督促」などで不安を煽る(公共機関・インフラなど)

税金、電気代、通信費などの「未払い」を理由にするなど、サービスの停止や法的な手続きをチラつかせて支払いを急がせるパターンです。

公的な機関を装うことで内容に信憑性を持たせ、差し押さえやサービスの強制停止をチラつかせてパニックを誘い、金銭や個人情報を要求します。

- 【税務署】未払い税金のお知らせ。

- 【重要なお知らせ】未払いの電気料金についてご連絡

- ご請求料金確定のお知らせ(自動配信メール)

「当選・利益」で期待させる(娯楽・資産運用など)

「豪華賞品が当たった」「無料で進呈」など、利益をうたって警戒心を緩めて、行動を誘導するパターンです。

昨今では、投資ブームにあわせた配当通知を装うケースも増えています。

- 【至急】賞品受取のお手続きをお願いいたします(期限:●●/●●/●●)

- 会員様限定キャンペーン:厳正なる抽選の結果、ご当選されました

- 【重要】●●●ポイントがまもなく失効します|今すぐご利用ください

- 【重要】配当金入金のお知らせ

フィッシングメールの主な特徴と見分け方

本物と見分けがつかないほど精巧なメールも増えていますが、技術的な特徴や心理的な仕掛けに注目することで、詐欺を見抜ける可能性が高まります。

チェックすべき主なポイントは以下のとおりです。

もっとも大事なことは「見抜く」ことよりも、「自分の行動や手続きに対する通知以外は、すべてフィッシングメールだと疑う」ことです。

身に覚えのないタイミングで届いた警告や案内はすべて疑ってかかることで、フィッシングメールが巧妙化したとしても被害を未然に防げる可能性はぐっと高まります。

ここでは、その大前提を踏まえつつ、フィッシングメールへの理解を深め、より確実に被害を防ぐために具体的な特徴や見分け方を確認していきましょう。

1. 送信元メールアドレス(ドメイン)が公式と異なる

まっさきに確認したいのは、送信元メールアドレス(ドメイン)が公式のものと異なるかどうかです。

- 差出人名ではなく送信元のメールアドレスを確認する

- メールアドレスの一番右側(ドメインの末尾)が公式のものか確認する

- 送信ドメイン認証の結果を確認する

表示されているメールの差出人は詐称が可能です。

とくに表示名は容易に詐称できるので、そのまま信用してはいけません。

また、送信元のメールアドレスが公式のものと異なることがあります。

送信元アドレスがまったく異なることもあれば、以下のように似せてくることもあるので注意が必要です。

- 「1字違い」などのよく似たドメインを使ったアドレス(タイポスクワッティング)

- 見た目が似た文字を使ったドメインを使ったアドレス(ホモグラフ攻撃)

- 公式ドメインやブランド名を強引に紛れ込ませたアドレス

ただ、送信元のメールアドレスの見た目を、公式のものと同じにして詐称することも可能です。

その場合は、正規の送信元なのかどうかの認証(送信ドメイン認証)結果を確認する必要があります。

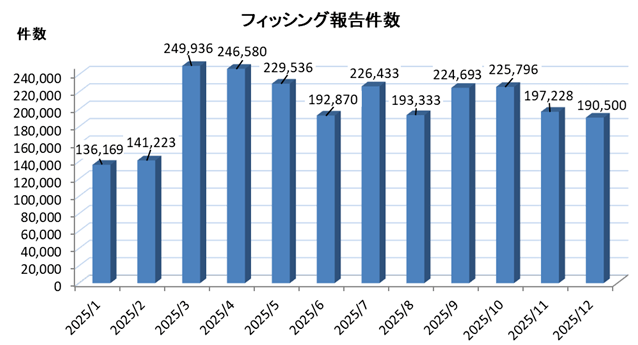

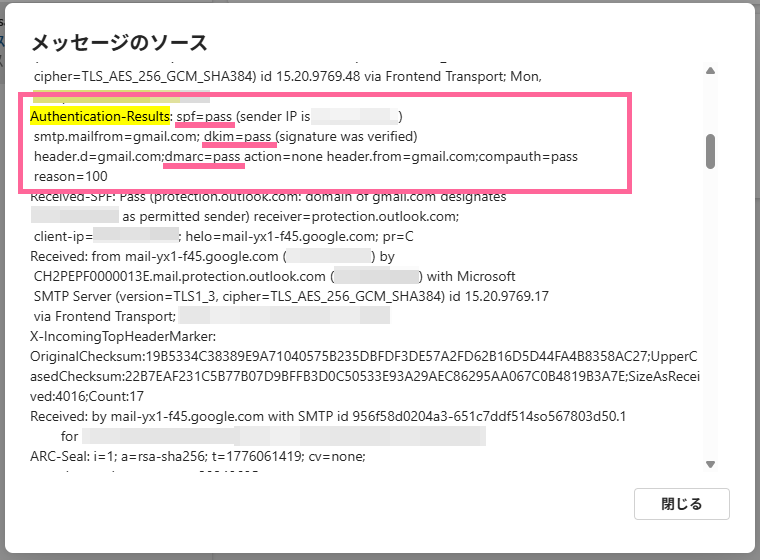

送信ドメイン認証の結果を確認する方法

正規の送信元なのかどうかの認証(送信ドメイン認証)結果は、以下のような方法で確認できます。

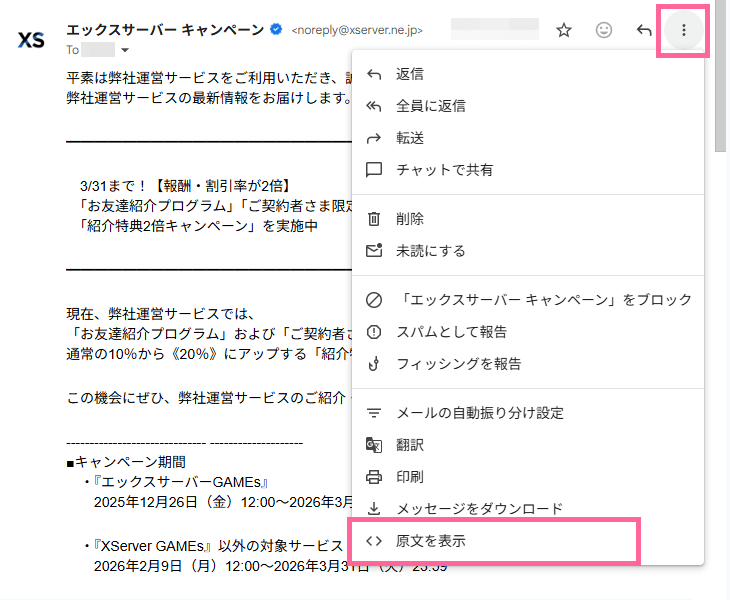

右上にある…から原文を表示を選択

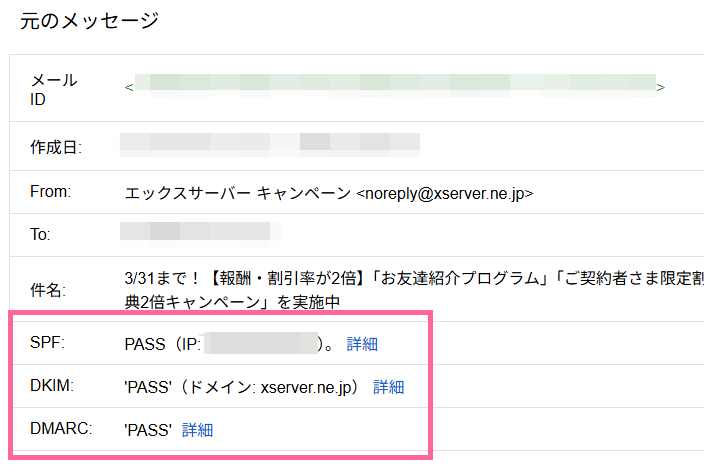

上部にある「SPF」「DKIM」「DMARC」の欄が「PASS」になっていることを確認する

差出人近くにあるこのメールの認証情報をクリックして表示される情報(「SPF」「DKIM」「DMARC」が「PASS」になっているか)を確認する

分かりやすい表示がないそのほかのメールソフトの場合は、「メールのソース(原文)」を確認するのが確実です。

Outlook例だと以下です。

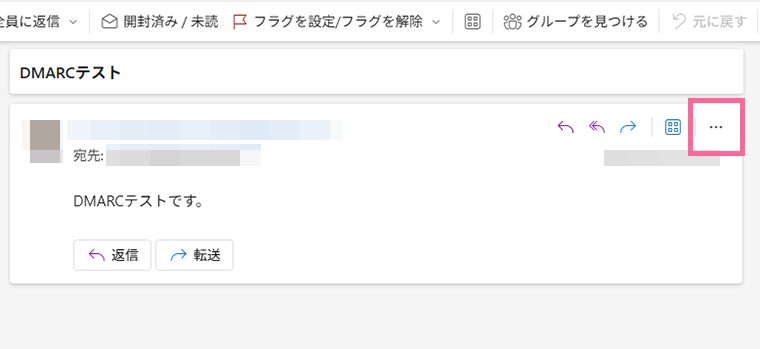

メールを開いたあとのメニューで…をクリック

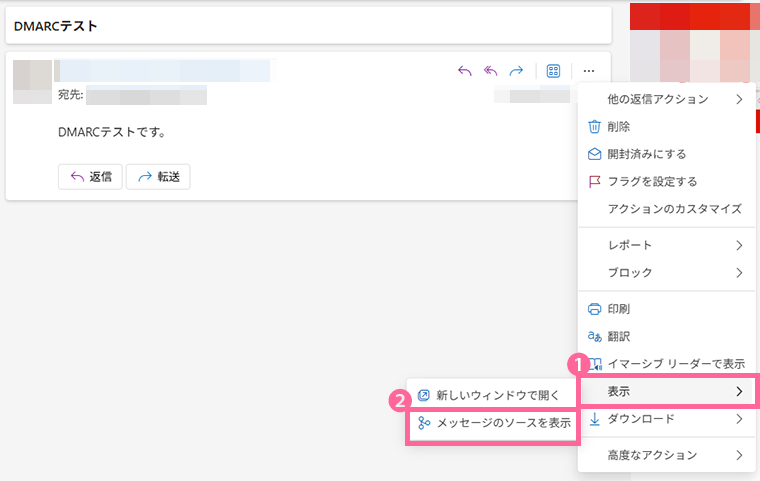

表示からメッセージのソースを表示を選択

「Authentication-Results」と書いてある箇所を探す(「ARC-」と頭に付いていない箇所)

経由したサーバーの数だけ複数回出てくることがあるので、その場合は一番上のものを確認する

付近に「spf=pass」「dkim=pass」「dmarc=pass」と書いてあるか確認する

「fail」の場合はなりすましである可能性が高いです。

メールの転送などで「fail」になることがあるため断定できませんが、怪しいと感じたらメール内のリンクはクリックしないのが無難です。

「none」の場合も即断はできませんが、相手が大手企業を名乗る場合は警戒したほうがよいでしょう。

大手企業でない場合は、ほかのチェックポイントも確認したうえで判断してみてください。

ソースを見る機能は多くのメールソフトに備わっているので、覚えておくと安心です。

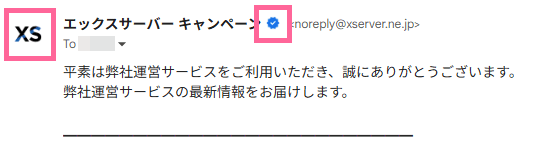

送信者の正当性を確認する「BIMI」「S/MIME」という仕組み

メールの設定状況によっては、以下のようにメールの送信元が正しいことを証明する「公式の印」が表示されることがあります。

Brand Indicators for Message Identificationの略。

送信ドメイン認証(DMARC)と連動して、企業やブランドの公式ロゴマークを表示する仕組みです。

ロゴマークが表示されるほか、環境によって表示はさまざまですが、Gmailだと青いチェックマークも表示されます。

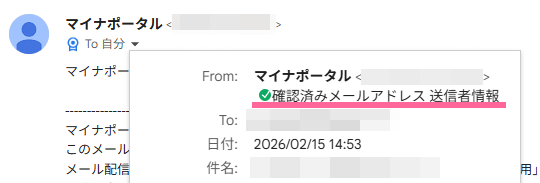

メールの本文そのものに送信者専用の「電子証明書」を用いて、本人であることと、中身が改ざんされていないことを証明するものです。

銀行や政府機関など、とくに高い信頼性が求められる組織で採用されています。

環境によって表示はさまざまですが、Gmailだと以下のような表示が出ます。

これらのマークは導入コストなどの都合で未対応の企業も多いため、表示がないからといって直ちに「偽物」と決めつける必要はありません。

ただ、もし表示されていれば厳しい審査をパスした証明となるため、本物かどうかを判断する材料の一つとして、覚えておくとよいでしょう。

2. メール本文のリンク先URLが怪しい・短縮URLになっている

本文内のリンクは、フィッシングメールでもっとも警戒したいポイントです。

下記のような怪しいリンクでないかは、真っ先に確認してください。

- 公式ドメインとは異なるドメインのリンク先になっている

- 短縮URLなどでリンク先が隠されている

ただ、HTMLメールなどでは、ぱっと見ではリンク先URLが分からないようになっている場合もあります。

そんなときの対策は以下です。

- メール内のリンクをクリックしない

- 過去のブックマークや、ブラウザの検索機能から公式サイトへアクセスする

- 短縮URLなどは、むやみに触らず無視する

短縮URLは「URL展開」などで検索して出てくるツールを利用すれば、中身の確認が可能ですが、本当に公式のドメインかどうかは慎重に見極める必要があります。

3. 不審な添付ファイルがついている

フィッシングメールの中には、ファイルを送りつけてくるものがあります。

「未払いの請求書」「本人確認書類」「注文内容の確認」といったもっともらしい名称で、以下のようなファイルがついていたら注意が必要です。

- HTMLファイル(.html / .htm)

開くとブラウザが立ち上がり、フィッシングサイトへ誘導するURLが埋め込まれている可能性があります。 - 圧縮ファイル(.zip / .lzh等)

中身を隠してウイルスなどを忍ばせている可能性があります。 - Office系ファイル(.xlsm / .docm等)

ウイルスを読み込ませる仕掛けが組み込まれている可能性があります。 - PDFファイル(.pdf)

悪意のあるスクリプトや、フィッシングサイトへの誘導リンクが仕込まれている可能性があります。

身に覚えのないファイルは、開かないのが鉄則です。

うっかり開いてしまった場合は、インターネットをオフラインにし、セキュリティソフトなどでスキャンするようにしましょう。

また、パスワード類を順次変更することをおすすめします。

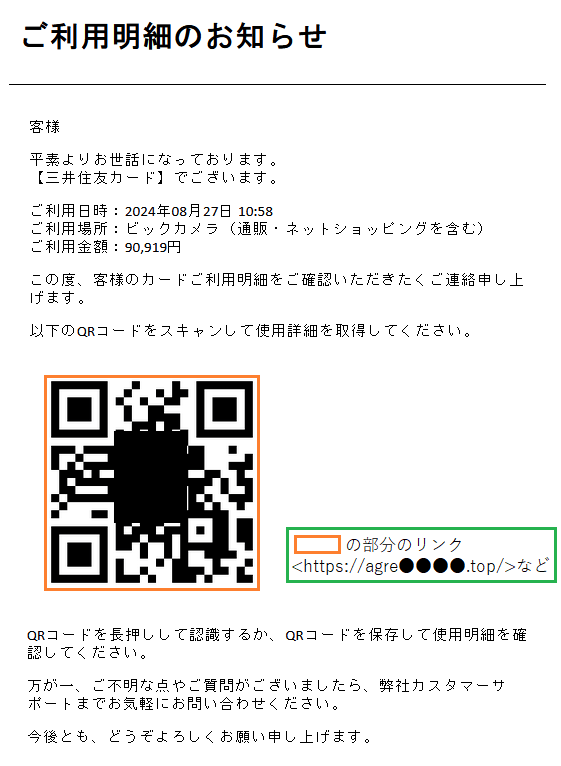

4. 「QRコード」で誘導しようとする

本文にリンクではなく、QRコードが載っているパターン(クイッシング)もあります。

読み取るとリンク先のフィッシングサイトへ誘導されます。

セキュリティソフトなどのチェックをすり抜けやすいのと、PCで見ている場合は、セキュリティ対策が手薄になりやすいスマホへ誘導されやすい点も注意が必要です。

正しい送信元であることが確認できない限りは、QRコードは読み込まないようにしましょう。

また、スマホで読み込む場合などは、URLのプレビューで確認するのも有効ですが、短縮URLが使われるなどして分かりにくいときがあるため、やはり怪しいときは読み込まないのが安全です。

ブックマークや公式アプリなど、別の経路でアクセスして状況を確認しましょう。

5.「不安」や「欲」を煽る言葉が多用されている

フィッシングメールの内容には、以下のような単語が含まれる傾向があります。

| カテゴリ | 要注意キーワード |

|---|---|

| 緊急性 | 至急、直ちに、今すぐ、本日中、期限切れ |

| 威圧・恐怖 | 差し押さえ、法的措置、強制停止、不正アクセス |

| 金銭・特典 | 当選、還付金、全額返金、無料プレゼント、高額ポイント |

| 限定感 | あなただけに、特別選出、残りわずか、期間限定 |

焦ったり興奮したりすると、URLや送信元のチェックなど、論理的な思考ができなくなってしまう心理を突いたものです。

読んでいると、つい焦って行動しそうになるかもしれませんが、まずは一呼吸おいてから冷静に行動することを心がけましょう。

6. 不自然な宛名になっている

フィッシングメールでは、宛名の表示がぼかされていたり、不自然であったりすることもあります。

たとえば以下のようなものです。

- 「お客様」「会員様」「重要なお客様」:

もっとも多いパターンです。 - 「メールアドレス様」(例:●●●●@gmail.com様):

アドレスをそのまま名前に流用している、非常に機械的な偽装です。 - 「Dear Customer」「●●● Customer」:

海外の詐欺グループが翻訳ツールを使ったときによく見られます。 - 宛名そのものがない:

いきなり「あなたのアカウントは……」と始まり、宛名が欠落している場合も要注意です。

あなたが利用している本物の企業であれば、登録した氏名などの情報をもっているはずです。

表面的には「重要なお知らせ」でありながら、誰に送っているかが曖昧ということは基本的にありえません。

自分の登録名など、確かな情報が載っているかを確認しましょう。

どこかから流出した情報を悪用したものや、特定個人に狙いを定めた「標的型攻撃(スピアフィッシング)」の手口もあるため、名前が載っているだけでは安心できません。

昨今ではAIの進化でこうした巧妙な「狙い撃ち」が、大量かつ効率的に行われており、危険性が加速しています。

宛名だけで判断せず、送信元やURLなど他の特徴と必ずセットで確認するようにしましょう。

7. 日本語の言い回しやフォントに違和感がある

フィッシングメールの日本語には、助詞の誤用(「を」「が」など)や、機械翻訳のようなカタコトの文章など、違和感を覚える言い回しが含まれることがよくあります。

昨今ではAIの普及により減少してきていますが、以下のような特徴があったらフィッシングを疑いましょう。

- 文章の距離感がおかしい:

「親愛なる」「貴方」など、日本のビジネス習慣では使わないような、やけに親密だったりよそよそしかったりする表現がある。 - 敬語のバランスが崩れている:

一文の中で「です・ます」と「だ・である」が混ざったり、過剰な謙譲語が続くなどチグハグしている。 - 文字の「密度」がバラバラ:

英数字だけが半角で極端に細かったり、全角が混じってガタガタに見えたりする。 - 記号の使い方が雑:

句読点(、。)の代わりにカンマやピリオド(,.)が使われていたり、!や?が多用されている。 - 漢字の「形」に違和感がある:

日本の漢字(JIS規格)ではなく、海外のシステム特有の角ばった字体や、ハネの向きが違う漢字(中華フォント)が混入している。 - 改行のタイミングが機械的:

文章の途中の変な場所で改行されていたり、逆に一画面に収まらないほどの長文が改行なしで続いたりする。

本物の企業から送られるメールは、日本人が見て違和感のない、読みやすいメールになっているはずです。

「本当に日本人が書いているかどうか」を想像しながら確認してみて、おかしいなと感じた場合は、フィッシングではないか慎重に確認しましょう。

生成AIは公式メールと遜色ない自然な文章を瞬時に作成するため、日本語の完成度だけで真偽を判断することは難しいです。

そのため、送信元のドメイン、誘導先のURL、急を要する内容かどうかといった、ほかの側面からも判断するように注意が必要です。

8. 情報の入力を伴う作業を求めてくる

フィッシングメールでは、単なる「お知らせ」だけでなく、リンク先で「情報入力を伴う作業」を求めてきます。

たとえば以下のようなものです。

- アカウントの失効や停止を回避するために、登録情報を再設定させる

- アカウントの状況確認や不正アクセスの検知のためにログインさせる

- 当選した賞品や景品を受け取るための個人情報を入力させる

- 決済の不備(未払い・カード期限切れ)解消のためにカード情報を入力させる

- セキュリティ保護のための認証作業で、ログイン情報などを入力させる

- 荷物の再配達や住所が不明だという問題解消のために住所や連絡先を入力させる

- キャッシュバックや還付金を受け取るための情報を入力させる

- 本人確認の再実施として免許証、マイナンバーカード、顔写真などを送信させる

アカウントへのログインや情報の入力を求められる内容だった場合は、メール内のリンクはクリックしないのが無難です。

ブックマークした公式サイトや公式アプリなどから、正しい情報を確認しにいくのが安全です。

フィッシングメール被害を防ぐための対策

被害を防ぐには、「メールを送る側(事業者)」と「受け取る側(利用者)」の両面で対策を講じることが重要です。

ここでは、フィッシング対策協議会が策定する『フィッシング対策ガイドライン』の推奨事項を参照したうえで、それぞれの立場で実施すべき項目を整理しました。

メールを送信する「事業者」向けの対策

メールを送信する事業者は、受信する利用者が「正規のメール」を客観的に判別できるよう、技術的な環境の整備や運用ルールを定めることが重要です。

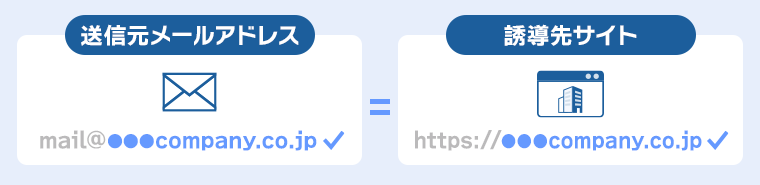

アドレスとサイトのドメインを一致させる

送信元メールアドレスのドメイン(@以降)と、誘導先サイトのドメインは可能な限り統一しましょう。

攻撃者は「公式に近いが少しだけ違うドメイン」を悪用します。

複数のドメインが混在していると、利用者が本物を見分けるための「正解」が分からなくなり、詐欺サイトへ誘導されるリスクが高まるためです。

ブランド名と無関係なドメインや短縮URLの使用をなるべく避け、リンク先も「正規ドメインの配下」に限定します。

一貫性を持たせることで、利用者の判別を容易にします。

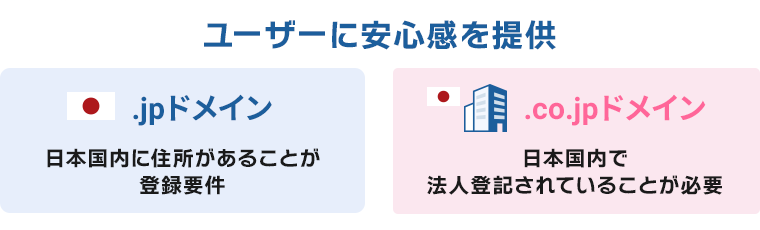

「.com」や「.net」など、どこの国からでも実在確認なしで簡単に取得できるドメインは、フィッシング詐欺などのなりすましに悪用されやすい傾向があります。

一方、「.jp」は日本国内の住所が、「.co.jp」は日本国内での法人登記が登録の必須要件となっているため、信頼性を確保しやすいです。

「身元が確かな日本の組織である」という客観的な証明となり、ユーザーに安心感を与える有効なフィッシング対策となります。

取得できるかは以下フォームなどから、一度確認してみてください。

まずはドメインの空きを検索!

送信ドメイン認証(SPF・DKIM・DMARC・BIMI)の導入

なりすまし防止の標準であるSPF・DKIM・DMARCは導入しておきましょう。

自社メールの正当性を証明・表示させるとともに、DMARCの配送指示によってなりすましメールを入口で遮断できます。

経済産業省、総務省、警察庁も、クレジットカード会社等に対してDMARCの導入を強く要請するなど、国を挙げて対策が推進されています。

経済産業省、警察庁及び総務省は、クレジットカード番号等の不正利用の原因となるフィッシング被害が増加していることに鑑み、クレジットカード会社等に対し、送信ドメイン認証技術(DMARC*)の導入をはじめとするフィッシング対策の強化を要請しました。

引用元:クレジットカード会社等に対するフィッシング対策の強化を要請しました

さらにBIMI等の活用で公式ロゴを表示させれば、受信者が一目で公式メールだと判断できるようになり、ブランドの信頼性向上にもつながります。

当社運営の『エックスサーバー』『XServerビジネス』なら、管理画面からSPF・DKIM・DMARCを簡単に設定可能です。また、BIMI導入に必要な「VMC(認証マーク証明書)」も『XServer SSL』で取り扱っています。

それぞれくわしくは以下も参照してみてください。

メール作成・送信ガイドラインを作る

フィッシングメール被害を防ぐために、組織内で統一されたルールを決め、公式サイト上で事前に公開しておきましょう。

そうすることで「いつもの公式メール」と「形式の異なる詐欺メール」を、利用者が客観的に比較・判別できるようになるためです。

具体的には以下のようなことに対応するとよいでしょう。

担当部署ごとにバラバラな形式で送るのをやめ、組織として「正しい型」を固定します。

- 送信者名(表示名)や送信元メールアドレスに一貫性をもたせる

- 宛名を送り先に最適化したものにする(会員名や会員番号など)

- 短縮URLの利用を禁止する

- そのほか、件名や本文内の書き方、フッターの形式などを決めておく

可能ならば、リンクURLを隠しにくいテキストメールを採用するのが望ましいです。

ただ、現代のビジネスメールで、HTMLメールを完全に使わないようにするのも難しいため、「HTML」か「テキスト」かを選択できるようにするのが理想的です。

公式のメールでは「やらないこと」を定義して告知しておくことで、偽物である判断基準を把握してもらえます。

- ログインURLやパスワード入力画面へのリンクを記載しない:

金融庁の監督指針でもフィッシング対策として要請されている対策です。 - 緊急性を煽る表現を控える:

「即座に停止」といった過度な脅迫表現を使わない。 - 添付ファイルを原則禁止する:

感染リスクを考慮し、重要な通知にはファイルを付けない。

利用者が不審に感じたとき、正しい公式情報を確認できるようにしておきます。

- 送信元アドレスを一覧化する:

公式に使用するメールアドレスやドメインを公開する。 - 公式メールのサンプルを載せる:

本物の件名やレイアウトを画像付きで紹介する。 - 正規の誘導ルートを示す:

管理画面など、メール以外の公式な確認手段を周知する。

BIMIなどの送信ドメイン認証への対応状況を知らせておくのも有効です。

見た目上の分かりやすい判断基準を与えられます。

フィッシングメールの事例を載せて注意喚起する

もし実際に自社を騙るフィッシングメールが確認された場合は、具体的に事例を紹介して注意を促してください。

具体的な事例を見ておくことで、利用者は同様のメールが届いたときに、「これ見たことある」と違和感に気づきやすくなります。

- フィッシングメールの件名や文面

- 偽サイトのスクリーンショット

- 誘導されるサイトのURL(一部は隠しておく)

当社の『エックスサーバー』を騙るフィッシングメールも多いため、当社でも注意喚起を行っています。

不審なメールの「報告窓口」の設置

利用者が不審なメールを受け取ったときの専用報告窓口を設置し、周知してください。

企業がいち早く偽メールの存在を把握し、公式サイトでの注意喚起や偽サイトの閉鎖依頼を迅速に行うことで、被害の拡大を最小限に食い止められるためです。

以下は『エックスサーバー』公式サイト上の案内です。

報告先となるメールアドレスや専用フォームなどを用意して、受け取ったフィッシングメールの報告を受ける体制を整えます。

窓口はほかの目的と兼ねたものでも問題ありません。

また、今後の詐欺被害を防ぐために、収集した情報はフィッシング対策協議会などの外部機関とも共有しておきましょう。

メールを受信する「利用者」向けの対策

メールを受信する利用者視点では、システムによる防御機能を活用しつつ、不審なメールを避けるための適切な行動習慣を整えておきましょう。

メール内のリンクをクリックしない

重要な通知であるほどメール内のリンクは使わず、あらかじめ登録したブックマークや公式アプリからアクセスしましょう。

フィッシングメールはリンクのURLを巧妙に偽装したり隠したりするため、目視だけで100%見分けるのは難しいためです。

「アカウントの確認が必要」などの急ぎの連絡が来たときも、公式サイトへ検索やブックマークで自らアクセスするか、公式アプリのお知らせ欄を確認することを徹底しましょう。

これにより、メールそのものの真偽に振り回されるリスクを大きく下げられます。

自分が操作や申し込みをした直後の連絡以外は、すべて「偽物」だと疑ってかかるのが、姿勢としてもっとも大事です。

メール内のリンクは決してクリックせず、必ずブックマークや公式アプリなどの正規ルートから状況を確認するのが安全です。

迷惑メールフィルターを活用する

通信会社やプロバイダが提供するフィルタリング機能を活用することで、その多くを受信箱に届く前に検知・隔離できます。

ほとんどのサービスに標準装備されていますが、初期設定では無効になっていたり、強度が不十分な場合があったりするため、最新の脅威を反映できるよう適切に設定しましょう。

メールサービスのフィルターのほか、メールアプリやセキュリティソフトなどのフィルターと併用すると、より効果的です。

また、届いてしまった不審なメールは単に削除するのではなく、迷惑メールとして報告しておきましょう。

そのアクションが学習材料となり、さらにフィルターの検知精度を向上させることにつながります。

当社運営の『エックスサーバー』『XServerビジネス』でも、高い検知精度を誇るCloudmark社のスパムフィルタが利用できますので、ぜひ活用してみてください。

セキュリティ性能の高いメールサービスを使う

フィッシングメールを個人の力だけで100%見抜くのは難しいため、「防御性能の高いメールサービス」を選ぶことが重要です。

選ぶときの主なチェックポイントは、以下のとおりです。

- 送信ドメイン認証に対応しているか:

届いたメールがなりすましでないかを検証し、正当なメールを分かりやすく表示する機能(BIMIなど)に対応しているサービスやアプリを選ぶと、視覚的に安全かどうかを判断しやすくなります。 - 強力な迷惑メールフィルターがあるか:

フィッシングサイトへのリンクが含まれるメールを、受信箱に届く前に自動でブロックしてくれます。 - 不審なメールの報告機能や窓口があるか:

フィルターをすり抜けたメールをシステムに報告できる機能や、専用の報告窓口を設けておくと、今後の被害防止につなげやすいです。

個人の判断だけに頼らず、こうしたシステム側の防御機能を活用して、フィッシング被害のリスクを最小限に抑えましょう。

メールアドレスを使い分ける

あらかじめ複数のメールアドレスを用意しておき、用途ごとにメールアドレスを使い分けることは予防策として有効です。

フィッシング自体を直接防ぐわけではありませんが、情報流出の被害にあったアドレスや、そのアドレスを使っていたサービスなどから経路を特定できます。

対象のアドレスを使わないようにすれば、以降の被害をピンポイントで無効化できます。

たとえば、以下のような分け方です。

- プライベートなどメイン連絡用

- 銀行・金融機関などの重要サイト用

- ショッピング・通販用

- SNS用などのサービス登録用

- 一時利用・捨てアドレス用

万が一のときもアドレス全体を変更する手間をかけずに、特定のメールの変更対応だけで済みます。

複数のアドレスを用意する手軽な方法として、「プラスアドレス」という仕組みがあります。

これは以下の例のように、自分のアドレスのユーザー名に「+(プラス)任意の文字列」を付け加えるだけで、事前の設定を一切行わずに新しい宛先として利用できるものです。

- 銀行・金融機関用:tanaka+bank@example.com

- ショッピングサイト用:tanaka+shopping@example.com

- 懸賞・アンケート用:tanaka+free@example.com

メインのアドレスが推測されやすい側面はありますが、管理のしやすさや「どこから届いたか」を判別しやすい点では便利です。

対象のアドレスへの受信を拒否すれば、詐欺メールもブロックできます。

利用にはメールサービスが対応している必要があります。

当社運営の『エックスサーバー』や『XServerビジネス』では標準で対応していますので、ぜひ活用してみてください。

多要素認証(2段階認証)を活用する

ID・パスワードだけでなく、専用のスマホアプリや生体認証などを用いた「多要素認証」を、利用しているサービスで有効にしてください。

どれだけ注意していても、巧妙な偽サイトにパスワードを入力してしまうリスクは、ゼロではありません。

多要素認証を設定していれば、たとえパスワードが盗まれても、不正ログインを物理的に阻止できます。

昨今では、SMS認証よりもセキュリティレベルが高い「認証アプリ(Google Authenticator等)」や、指紋・顔認証を利用する「パスキー」が推奨されています。

OS・ブラウザを最新に保つ

パソコンやスマートフォンのOSと、ブラウザ(Chrome、Edge、Safariなど)を常に最新の状態にアップデートしてください。

最新のブラウザには、膨大なデータベースと照合して「詐欺サイトの疑いがあります」と警告を表示する機能が、標準装備されています。

システムを最新に保つことで、人間が気づかない巧妙な偽URLを自動的にブロックできる可能性が高まるでしょう。

また、アップデートにはセキュリティの脆弱性(弱点)を塞ぐ修正も含まれています。

自動更新設定を有効にし、ブラウザから「アップデートしてください」という通知が出たら、後回しにせず即座に適用する習慣をつけましょう。

フィッシングメールを開いてしまったときの対処法

万が一、フィッシングメールを開いて、リンクをクリックしたり、添付ファイルを開いてしまったりしたときは、速やかに被害の拡大を食い止めるための対処が必要です。

ここでは以下のパターン別に対処法を解説します。

1. メールを開封しただけの場合

メールを開封して文面を見ただけであれば、直ちにウイルスに感染したり、個人情報が盗まれたりすることは、ほとんどありません。

メールソフトやWebメールでは、セキュリティ対策として悪意のあるプログラムが自動実行されないよう、制限されています。

もし不安なら端末のウイルススキャンをしておくと安心です。

そのあとは、メールソフトなどで迷惑メールとして報告しておくことと、フィッシング対策協議会などへも情報を提供しておくと、今後の被害防止につながります。

なりすまされた企業やサービスへも連絡を入れておくと、よりいっそう被害の拡大防止に役立ちます。

メールを開封して、本文内の画像が読み込まれると、「このメールアドレスの持ち主は、実際にメールを開封して読んでいる」と悪意ある人に伝わる可能性があります。

そうなると、今後さらに詐欺メールが増えるリスクがあるため注意が必要です。

メールソフトの画像の自動読み込み設定をオフにしておくと安心です。

また、配信停止の連絡をしたり、返信したりしないようにも注意してください。

もしフィッシングメールがあまりに多くなるようなら、メールアドレスの変更なども検討しましょう。

2. URLをクリックしたが、何も入力していない場合

サイトを表示しただけなら、多くの場合、すぐに情報が盗まれることはありません。

まずは落ち着いて、ブラウザのタブを閉じましょう。

念のため、Wi-Fiを切るかLANケーブルを抜き、端末のネットワークを切断したうえで、セキュリティソフトで端末のスキャンを行っておくと安心です。

対象のサイトへは二度とアクセスしないようにしてください。

そのあとは、迷惑メール報告とともに、フィッシング対策協議会や対象企業などへの情報提供をしておきましょう。

3. 添付ファイルを開いてしまった場合

添付ファイルを開いてしまった場合、リンクURLのクリックよりも、ウイルス感染のリスクが高いため警戒が必要です。

まずはウイルスの拡散を防ぐため、すぐにWi-Fiを切るかLANケーブルを抜いて、端末のネットワークを切断してください。

また、セキュリティソフトでのウイルススキャンを行って、マルウェアなどの検出と駆除を試みます。

駆除できない場合は、端末の初期化も検討する必要があります。

所属する企業の業務用PCで開いてしまった場合は、自分の判断で解決しようとせず、すぐに社内の専門部署(情シスなど)へ連絡して指示を仰ぎましょう。

4. ID・パスワード・カード情報を入力してしまった場合

犯人に情報が渡ったことを前提に、最優先で「情報を無効化」します。

以下のことを速やかに行ってください。

- 利用サービスのパスワードを変更する(できれば別の端末から)

- カード会社や金融機関に連絡して、利用停止の手続きをする

- 被害のあった端末のネットワークを切断し、ウイルススキャンを行う

- 駆除できない場合は端末の初期化も検討する

別の端末などがない場合は、電話などでカードやアカウントの停止手続きを行ってください。

もし実際に金銭的な被害が発生した、あるいはその不安が強い場合は、警察専用相談電話(#9110)や消費生活センターなどへ相談してください。

フィッシングメールに関するよくある質問

メールを開くだけで感染したり、開いたことが相手に伝わったりしますか?

基本的に、開封しただけでは感染や情報漏洩は起こりません。

被害が発生するのは、メール本文内の「リンクをクリック」したり「添付ファイルを開いた」りした場合です。

文章を読んだだけなら過度に焦る必要はありません。

ただし、メール内の画像が自動で表示される設定になっていると、「このメールアドレスは現在使われている」と相手に伝わるリスクがあります。

不安な場合は、メールソフトの画像の自動読み込み設定をオフにしておきましょう。

メール内の「配信停止」や「退会」のリンクから、送信を止めることはできますか?

いいえ、できません。絶対にリンクを押さないでください。

通常のメルマガとは異なり、フィッシングメールに記載されている「配信停止」は、利用者を偽サイトへ誘導するための「罠」です。

クリックすると「このアドレスは実際に人が読んで反応している」と悪意ある人に教えてしまうことになり、かえって標的にされやすくなります。

一切反応せず、フィッシングメールとしてブロック・報告するのが正しい対処法です。

フィッシングメールを無視する以外にすべきことはありますか?

「迷惑メール(フィッシング)」として報告を行ってください。

単に削除するだけでなく、ご利用のメールサービスの機能を使って、迷惑メールとして報告してください。

これが学習データとなり、フィルターの検知精度が向上するため、今後あなたやほかのユーザーの受信箱にフィッシングメールが届きにくくなります。

また、フィッシングメールの事例として、以下のようなところへ報告してください。

- フィッシング対策協議会

国内のフィッシング詐欺に関する情報を収集している専門機関です。 - 迷惑メール相談センター

総務省からの委託を受けて迷惑メールの情報を収集している機関です。 - なりすまされた実在の企業・サービス

企業側がいち早く偽サイトの存在を把握し、ほかの利用者へ公式アナウンスを出すための重要な情報源になります。

まとめ:フィッシングメールの脅威を正しく知って対策を

この記事では、フィッシングメールの基礎知識から具体的な手口、見分け方のポイント、そして万が一のときの対処法までを解説しました。

要点をまとめると以下のとおりです。

- フィッシングメールは偽サイトなどへ誘導し、重要な情報を窃取するのが目的。

- 偽サイト誘導以外にもウイルス感染を目的とする場合もあり注意が必要。

- 焦りや期待を抱かせるなどして、心理的な隙を突く内容のメールが多い。

- SMS(スミッシング)やQRコード(クイッシング)、AIによる自然な日本語など、手法は常に変化し、巧妙化している。

- 自身の行動にもとづいた通知以外はフィッシングメールを疑ってかかるのが安全

フィッシングメールの手口は日々巧妙化していますが、「個別のメールを過信せず、正規のルートで情報を確認する」という原則は変わりません。

システムでの防御に加え、冷静に事実を確認する手順を整え、安全にサービスを利用できる環境を作っておきましょう。

エックスサーバーで

ドメインずっと0円

ドメインと一緒にサーバーもご利用なら、当社が提供するレンタルサーバーでの「独自ドメイン永久無料特典」がお得!

ドメイン取得はもちろん、更新料金もずっと0円! 移管にも適用可能です。

「.com」「.jp」「.co.jp」など、定番の人気ドメイン各種から選べます(諸条件あり)。

\ 国内シェアNo.1(※) /

\ 法人特化レンタルサーバー /

※ 2025年12月時点、W3Techs調べ。

ドメインの取得・移管は

人気ドメインが0円で取得可能!

人気ドメインが0円で取得可能!

人気ドメインが

0円で取得可能!

エックスサーバーが運営する、お手頃価格でご利用可能なドメイン取得サービスです。

人気ドメインの「.com」「.net」「.jp」などが0円でも取得可能!(※)企業・団体向けの「.co.jp」など、その他のドメインもお得な価格で取得可能です。

豊富な種類のドメインを取り扱っており、取得後のさまざまな関連サービスとの連携もラクラク。

※XServerドメインをはじめてご利用の方が対象。適用条件の詳細はこちら

まずはドメインの空きを検索!